Hinweis: Neue Richtlinien für den E-Mail-Versand an Gmail-Konten

Vor kurzem hat Google die Anforderungen an den Versand von E-Mails an private Gmail-Konten verschärft. Dies ist jetzt auch über IPv4-Adressen nur noch möglich, wenn mindestens eine der beiden Authentifizierungsmethoden SPF oder DKIM eingerichtet wurde. Wurde keine der Methoden eingerichtet, wird die versandte E-Mail automatisch abgelehnt oder als SPAM deklariert. Bei IPv6-Adressen sind SPF und DKIM schon länger obligatorisch.

E-Mails im E-Commerce

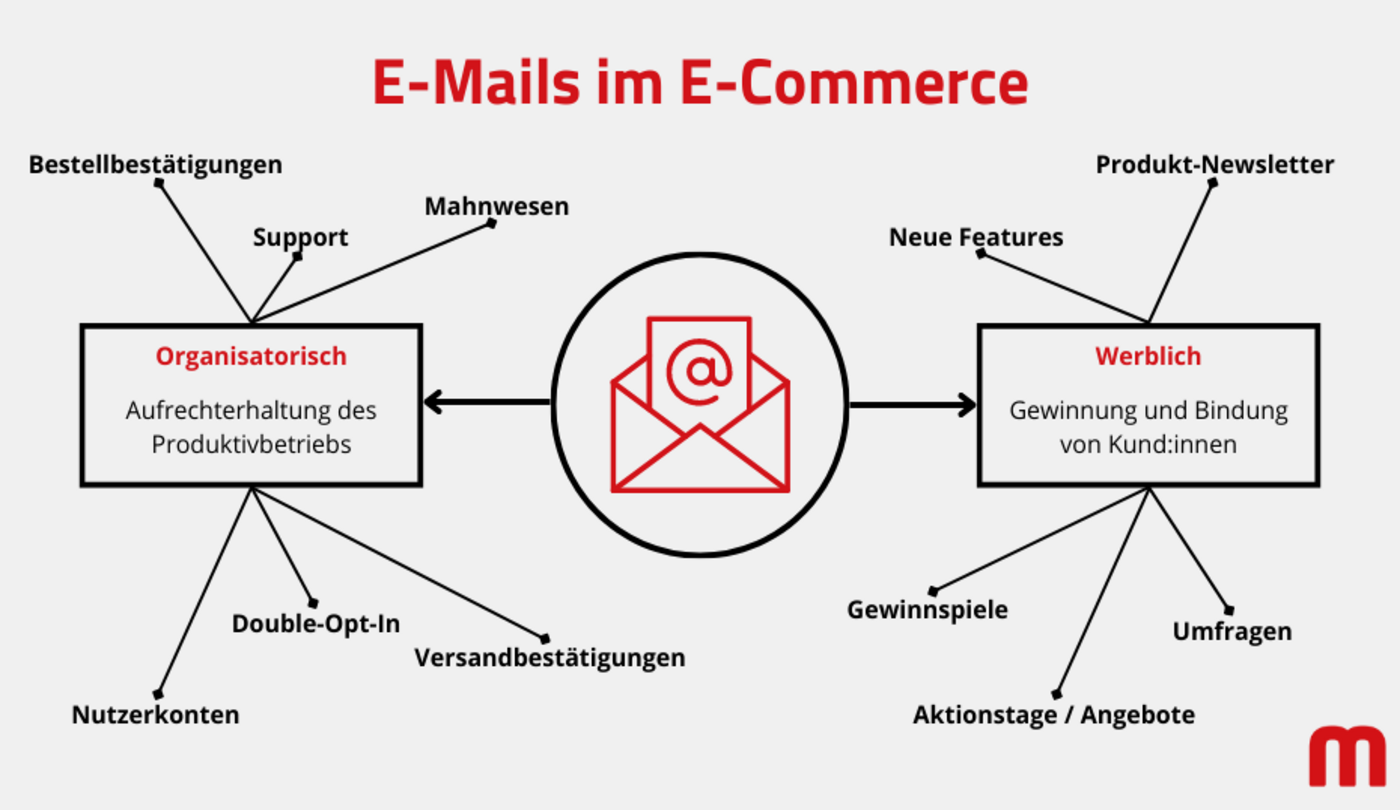

Viele E-Mails sind geschäftskritisch und werden automatisiert verschickt. Dazu gehören zum Beispiel Transaktions-E-Mails wie Bestellbestätigungen, Versandbenachrichtigungen oder der Versand von Rechnungen. Auch das Anlegen von Benutzerkonten oder das Ändern eines Benutzerpassworts triggert den automatischen Versand einer E-Mail.

Weitere Anwendungsfälle sind beispielsweise das DSGVO-konforme Double-Opt-In oder E-Mails im Mahnwesen. Auch der Support kommuniziert neben Telefon und Chat oft per E-Mail mit den Kunden. Diese Arten von E-Mails sind in der Regel notwendig, um den Produktivbetrieb eines Shops aufrechtzuerhalten.

Aus Marketing-Perspektive sind E-Mails im Online-Handel ebenfalls ein wichtiges Instrument. Zu den am häufigsten verwendeten E-Mail-Arten in diesem Bereich zählen Produkt-Newsletter, Gewinnspiele, Sonderangebote, die Ankündigung neuer Features oder Umfragen. Werbliche E-Mails sind in den meisten Fällen nicht notwendig, um den laufenden Betrieb des Shops zu gewährleisten. Sie stellen jedoch ein wichtiges Medium zur Gewinnung und Bindung von Kunden dar.

Die Gründe für die Kommunikation im E-Commerce sind vielfältig und die Menge der versendeten E-Mails kann schnell wachsen. Daher ist es umso wichtiger, E-Mails nach modernen Sicherheitsstandards zu verschicken.

E-Mail-Arten im E-Commerce | Grafik: maxcluster

E-Mail-Arten im E-Commerce | Grafik: maxcluster

Warum ist ein sicherer E-Mail-Versand notwendig?

Cyberangriffe beschränken sich nicht nur auf Webseiten. Auch Mailserver sind häufig das Ziel von kriminellen Aktivitäten wie Spam- oder Phishing-Angriffen. Da gerade im E-Commerce viele sensible Daten ausgetauscht werden müssen, gehört die Gewährleistung eines sicheren und datenschutzkonformen E-Mail-Versands zu den Pflichten aller Shopbetreiber.

Shopbetreiber treten im E-Commerce vornehmlich als Absender von E-Mails auf. Als solche sind sie daran interessiert, dass ihre Domain und ihre Absenderadressen eine gute Reputation aufweisen. Diese hängt nämlich unter anderem davon ab, wie oft Adressen oder Domains im Zusammenhang mit Phishing und Spam auftreten. Daher ist es für Absender wichtig, die Verwendung der eigenen Domain und Absenderadressen möglichst gut kontrollieren zu können.

Hinzu kommt ein ganz praktischer Selbstschutz, da es zum Beispiel möglichst schwierig sein sollte, eine interne E-Mail (beispielsweise von der Geschäftsführung an die Buchhaltung) unter der eigenen Domain zu fälschen.

Mit den im Folgenden vorgestellten Maßnahmen können Sie auch Kunden Ihres Shops schützen. Da die meisten (großen) E-Mail-Hoster die genannten Maßnahmen prüfen und gegebenenfalls E-Mails ablehnen, erhalten Ihre Kunden weniger Spam oder Phishing, die mit Ihrer Domain oder Absenderadresse in Verbindung stehen. Neben dem Schutz des Kunden vermeiden Sie so auch, mit diesen negativen Erfahrungen im E-Mail-Postfach in Verbindung gebracht zu werden.

Hinweis: Hintergrundwissen: Eine E-Mail hat zwei Absenderadressen

Wichtig für die späteren Abschnitte in diesem Artikel ist die Unterscheidung zwischen den verschiedenen Absenderadressen einer E-Mail. Während eine E-Mail normalerweise genau einen Absender hat, kommen bei der Übertragung zwei Adressen zum Einsatz. Diese müssen nicht identisch sein. Die eigentliche Absenderadresse wird dem/der Empfänger:in der Nachricht meist oberhalb des Textes angezeigt, mit dem Text "Absender:" oder "From:" davor. Dabei handelt es sich um die Adresse, die in den Kopfzeilen (Header) der E-Mail eingetragen ist. Dies ist die eigentliche Absenderadresse, die der Empfänger auf den ersten Blick einem Absender zuordnen kann. Zusätzlich kommt beim Versand von E-Mails eine Protokoll-Absenderadresse zum Einsatz. Diese ist normalerweise für die Empfänger selbst nicht sichtbar. Sie wird nur zwischen verschiedenen E-Mail-Servern verwendet, die die Nachricht weiterleiten. Diese Adresse wird oft automatisch festgelegt und enthält zum Beispiel Account-Namen oder IDs sowie den Namen des konkreten Servers, auf dem sie erzeugt wurde oder eingegangen ist. In vielen Anwendungen kann sie jedoch auch eingestellt werden. Die Protokoll-Absenderadresse heißt häufig "Envelope-Sender", "Mail From", oder "Bounce Address". Sie ist wichtig, weil Fehlermeldungen bei der Mailzustellung dorthin gesendet werden. Die Unterscheidung dieser Adressen ist relevant, weil die nachfolgend vorgestellten Maßnahmen in diesem Artikel teilweise nur für eine der beiden Absenderadressen funktionieren.

Maßnahmen zur Absicherung des E-Mail-Versands

Im Folgenden zeigen wir Ihnen, mit welchen Mitteln Sie Ihr E-Mail-Setup verlässlich gestalten können, um vertrauensvolle Beziehungen zu Ihren Kunden aufzubauen.

mail-tester.com nutzen

Sie betreiben bereits einen Onlineshop und verschicken im Produktivbetrieb geschäftskritische E-Mails? Mit dem kostenlosen, Browser-basierten Dienst mail-tester.com können Sie überprüfen, ob die Qualität Ihres E-Mail-Setups ausreichend ist. Dabei wird neben einer allgemeinen Spam-Bewertung der Einsatz von Frameworks wie SPF und DKIM geprüft.

Um mail-tester.com zu nutzen, muss zunächst geklärt werden, welche Art von E-Mail-Versand geprüft werden soll. Wollen Sie beispielsweise die Qualität Ihrer Bestellbestätigungen prüfen, so muss auch eine Bestellbestätigung an den Dienst gesendet werden. Soll beispielsweise der Newsletter-Versand geprüft werden, muss hingegen eine Newsletter-Ausgabe gesendet werden. Der Versand einer generischen Test-E-Mail, zum Beispiel mit Outlook oder Thunderbird, wird kein belastbares Ergebnis für andere, spezifische E-Mails liefern.

Auf mail-tester.com wird Ihnen eine individuelle E-Mail-Adresse generiert, an die Sie die zu testende E-Mail senden. Hinterlegen Sie diese E-Mail-Adresse zum Beispiel bei einem Test-Benutzerkonto in Ihrem Shop und tätigen Sie damit dann eine Bestellung. Mit dem Button "Then check your score" wird das Analyseergebnis der letzten auf dieser Adresse eingegangenen E-Mail dargestellt.

Die Punktzahl ("Score"), die mail-tester.com herausgibt, ergibt sich aus dem Inhalt der Nachricht, den Absenderadressen und weiteren Parametern. Der Score hat einen Wert von eins bis zehn, wobei die Zehn den bestmöglichen Wert darstellt.

Zusätzlich zur Punktzahl werden die Details in einem Report dargestellt. Dieser gibt auch Aufschluss über Einstellungen und Dienste, die möglicherweise noch nicht richtig konfiguriert wurden. Der Report bietet daher exzellente Hinweise, in welchen Bereichen des E-Mail-Versands noch Verbesserungspotenzial besteht.

Den Link zu einem Report können Sie auch an Dienstleister wie uns weiterleiten, um eine Beratung zu erhalten oder notwendige Anpassungen direkt von den zuständigen Experten vornehmen zu lassen. In der kostenfreien Version des Tools sind die Analyseergebnisse einer bestimmten E-Mail insgesamt sieben Tage verfügbar.

SPF einsetzen

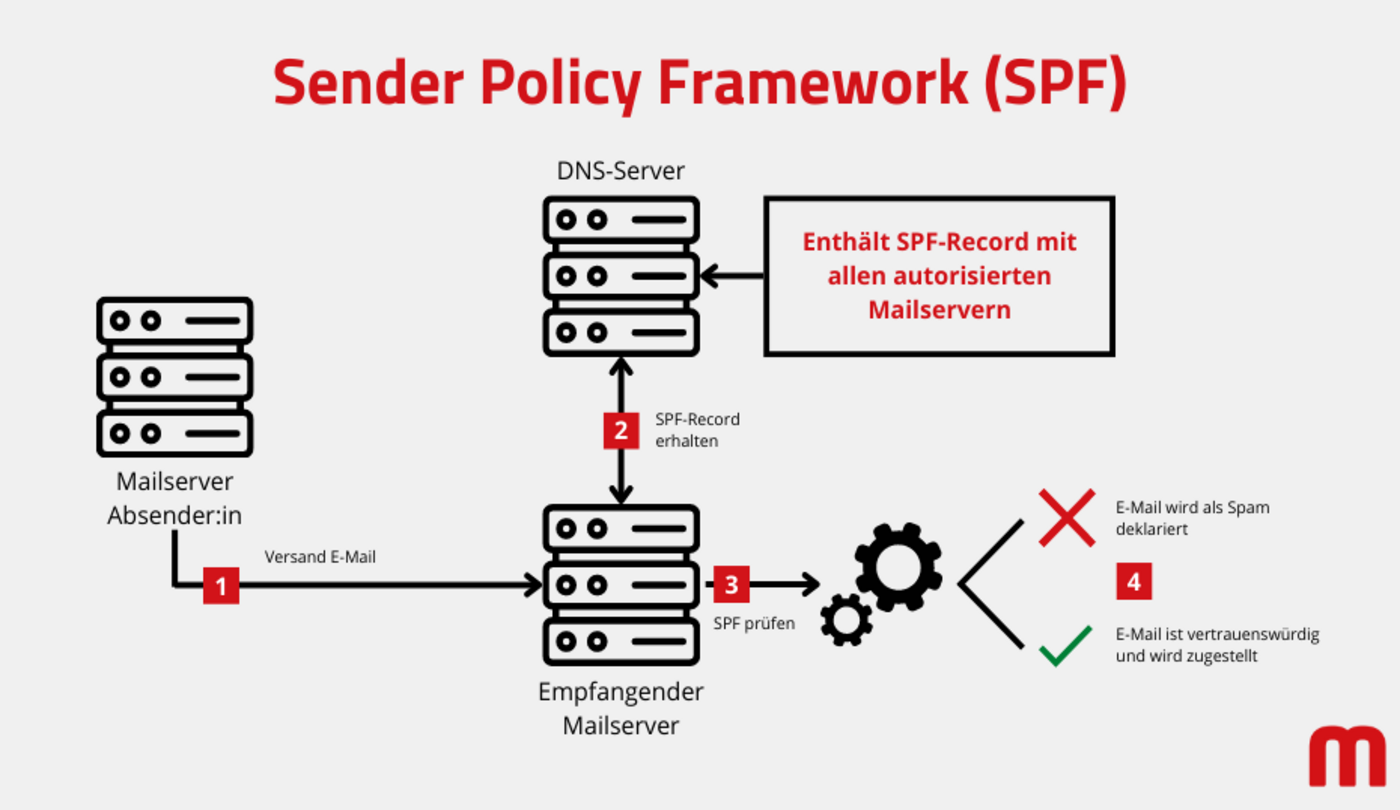

Der Einsatz von SPF (Sender Policy Framework) reduziert die Gefahr von Spam bei Ihren Kunden. Das Verwenden von Protokoll-Absenderadressen Ihrer Domain durch unbefugte Dritte wird dadurch erschwert. Mit dem SPF-Verfahren wird festgelegt, welche Server eine E-Mail mit einer Protokoll-Absenderadresse, die einer bestimmten Domain zugeordnet ist, versenden dürfen.

Bei entsprechender Konfiguration trägt SPF zu einer besseren Reputation bei und verbessert die Zustellbarkeit eigener E-Mails.

Das SPF-Verfahren basiert darauf, dass ein Domain-Inhaber für eine Domain festlegt, welche Server im Internet E-Mails mit Protokoll-Absenderadressen dieser Domain versenden dürfen. Die Liste dieser autorisierten Server wird im DNS, dem Domain Name System, hinterlegt.

Dazu wird ein sogenannter SPF-Record darin eingetragen. Dieser Eintrag vom Typ TXT enthält letztlich die IP-Adressen aller Server, die der Domain zugeordnete E-Mails verschicken dürfen.

Vielen Empfängern sind die IP-Adressen allerdings nicht geläufig. Zudem werden diese auch von autorisierten Dienstleistern verwendet und können sich auch ändern. Aus diesen Gründen erlaubt der SPF-Eintrag Aliase und Verweise auf andere Domains. Falls Sie beispielsweise einen Dienstleister für den Newsletter-Versand oder das Hosting Ihrer Postfächer verwenden, stellt Ihnen dieser in der Regel eine Erweiterung für den SPF-Eintrag Ihrer Domain zur Verfügung, in der auf den Dienstleister verwiesen wird.

Mithilfe des SPF-Records der Domain kann der empfangende Mailserver prüfen, ob eine an ihn gesendete E-Mail von einem autorisierten Mailserver stammt. Trifft dies nicht zu, wird die E-Mail als 'nicht vertrauenswürdig' eingestuft und in der Regel als Spam deklariert. Die einzige Voraussetzung dafür ist, dass SPF vom Empfängersystem unterstützt wird. Das ist bei so gut wie jedem E-Mail-Provider der Fall.

Funktionsweise von SPF | Grafik: maxcluster

SPF betrifft nur die Protokoll-Absenderadresse, die beim Versand zwischen zwei E-Mail-Servern verwendet wird. Diese ist für die Empfänger einer E-Mail beim Betrachten normalerweise unsichtbar. SPF steht daher nicht im Zusammenhang mit der normalen Absenderadresse, die den Empfänger im E-Mail-Programm angezeigt wird.

SPF-Einträge müssen bei allen Änderungen, die im Zusammenhang mit E-Mails stehen, geprüft und ggf. angepasst werden. Sobald ein solcher Eintrag existiert, ist er in der Regel nämlich bindend und exklusiv. Daraus folgt, dass nicht im SPF-Eintrag genannte Server auch keine E-Mails senden dürfen. Vergisst man zum Beispiel die Anpassung nach der Umstellung auf einen anderen Newsletter-Anbieter, werden die E-Mails des neuen Anbieters kaum ihre Empfänger erreichen. Es gibt einige typische Änderungen, die berücksichtigt werden müssen: Das sind zum Beispiel neue oder wegfallende Drittanbieter von Ticketsystemen, Newsletter- oder Billing-Dienstleistern, oder sogar der komplette Wechsel des E-Mail-Hosters.

DKIM einsetzen

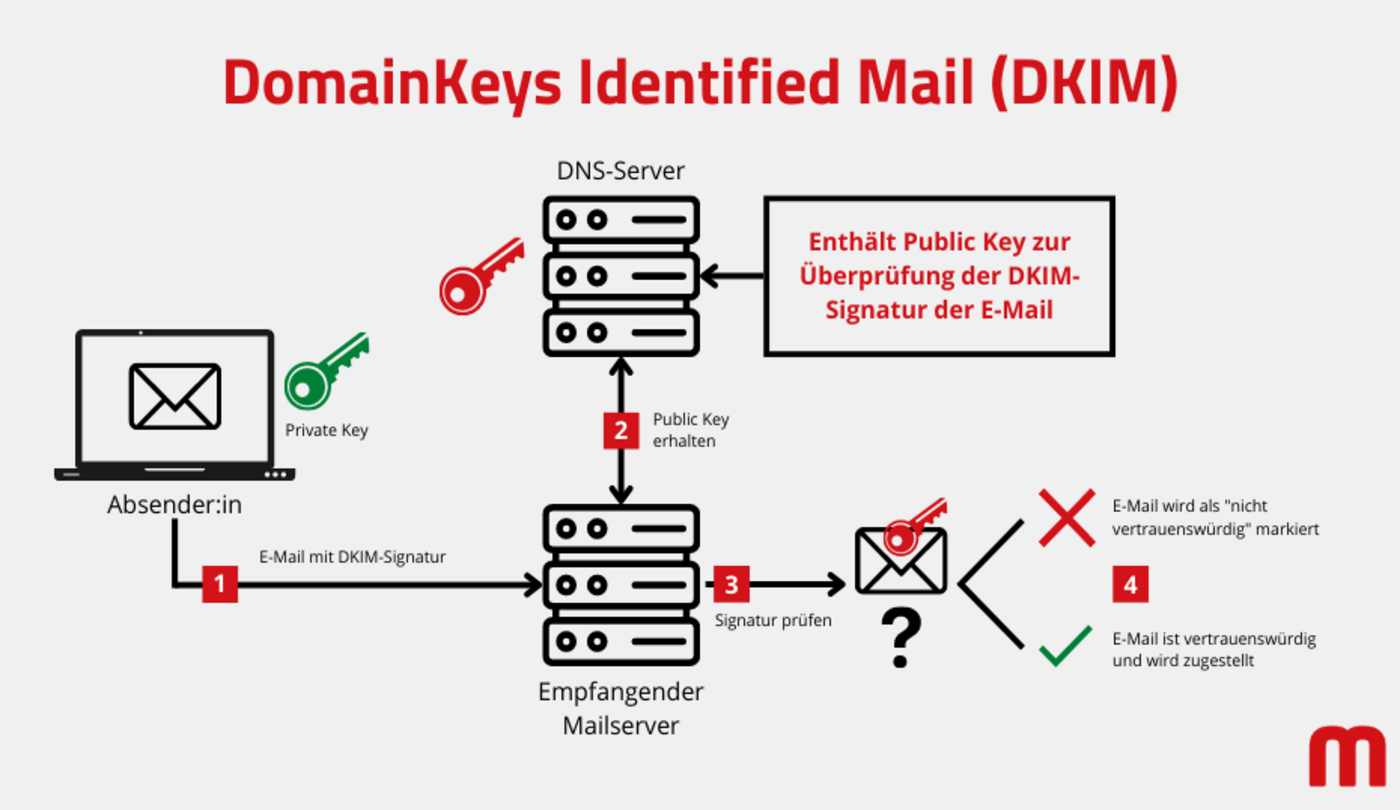

Mit dem Identifikationsprotokoll DKIM (DomainKeys Identified Mail) kann die Authentizität von E-Mails gewährleistet werden. Der Einsatz dieser Methode dient der Verifizierung und stellt sicher, dass eine E-Mail seit dem Ausgang vom sendenden Mailserver nicht mehr verändert wurde. So werden nachträgliche Änderungen an den E-Mails, beispielsweise an der Absenderadresse, dem Betreff oder dem Inhalt, verhindert.

Besonders mit der Signatur der Absenderadresse, die dem Empfänger der Nachricht direkt angezeigt wird, kann in bestimmtem Umfang verdeutlicht werden, dass eine E-Mail vertrauenswürdig ist, weil sie wirklich von der enthaltenen Absender-Domain stammt. Ob und wie die konkreten Signaturinformationen beim Empfänger geprüft und dargestellt werden, hängt dabei vom E-Mail-Hoster und/oder dem E-Mail-Programm ab.

Was bewirkt DKIM?

Mithilfe von DKIM können Shopbetreiber:innen ihre E-Mails mit einer "digitalen Unterschrift" versehen. Jede ausgehende E-Mail und viele der darin enthaltenen Informationen werden vom sendenden Mailserver im sogenannten DomainKey-Signature-Header kryptografisch signiert.

Der empfangende Mailserver kann mithilfe des im DNS enthaltenen öffentlichen Schlüssels verifizieren, dass eine E-Mail nach dem Versand nicht mehr verändert wurde. Zusätzlich ist es möglich, den verwendeten Signaturschlüssel mit der Domain des in der E-Mail genannten Absenders zu vergleichen. Dieses Verfahren kann zur Eindämmung von Phishing beitragen. Außerdem erschwert es die Möglichkeit, geschäftskritische Informationen in E-Mails manipulieren zu können.

Wie funktioniert DKIM?

Das DKIM-Verfahren basiert auf asymmetrischer Kryptografie. Um eine digitale Signatur zu erstellen, werden ausgewählte Informationen zu einer E-Mail zusammengefasst und gemeinsam mit dem geheimen (privaten) Schlüssel durch eine kryptographische Funktion geführt. Das Ergebnis, also die Signatur, wird in kodierter Form in den E-Mail-Headern abgelegt.

Der empfangende Mailserver kann die erzeugte Signatur mithilfe des öffentlichen Schlüssels prüfen. Das kryptographische Verfahren sorgt dafür, dass diese Prüfung fehlschlägt, falls die Nachricht verändert oder der falsche Schlüssel verwendet wurde. Zudem kann angezeigt werden, ob eine Signatur auch von der Domain der Absenderadresse stammt. So kann sichergestellt werden, dass die E-Mail authentisch ist. Falls das nicht zutrifft, kann die erhaltene E-Mail abgewiesen oder als 'nicht vertrauenswürdig', beziehungsweise nachträglich verändert, eingestuft werden.

Um DKIM für Ihre Domain zu verwenden, ist eine Einrichtung in zwei Schritten notwendig. Der erste Schritt beinhaltet die Einrichtung der Signaturen selbst. Ohne diesen Schritt werden ausgehende E-Mails nicht signiert. Falls Sie mit Dienstleistern arbeiten, die E-Mails in Ihrem Namen versenden, kümmern diese sich manchmal bereits automatisch um diesen Schritt. Ansonsten reicht es oft aus, DKIM in den Einstellungen Ihrer Domain bei diesem Dienstleister zu aktivieren. Auch maxcluster bietet unter bestimmten Voraussetzungen die Einrichtung von DKIM für Sie an.

Der zweite Schritt ist optional und beinhaltet das Erstellen eines ähnlichen DNS-Eintrags wie bereits bei SPF. Ein solcher DNS-Eintrag muss zwar existieren, aber nicht zwingend an der Domain erstellt werden, die für die Absenderadresse genutzt wird. Falls ein Dienstleister seine eigene Domain als Signatur-Domain nutzt, ist kein zusätzlicher Eintrag an der Domain der E-Mail-Absenderadresse notwendig.

Ob der DNS-Eintrag erforderlich ist und wie er konkret aussieht, hängt also von der Art der Einrichtung beim jeweiligen Dienstleister ab. Möglich sind Einträge vom Typ TXT oder CNAME. Falls Sie Ihre E-Mails selbst hosten, kommt in der Regel ein TXT-Eintrag zum Einsatz.

Über den DKIM-DNS-Eintrag wird der Einsatz des verwendeten Signaturschlüssels für Ihre Domain legitimiert, indem dort der öffentliche Schlüssel und Meta-Informationen dazu veröffentlicht werden. Ähnlich wie bei SPF ist es sinnvoll, bei Änderungen am E-Mail-Versand die im DNS hinterlegten DKIM-Einträge zu prüfen und zu aktualisieren.

Funktionsweise von DKIM | Grafik: maxcluster

Funktionsweise von DKIM | Grafik: maxcluster

Es kann in seltenen Fällen vorkommen, dass E-Mails aus legitimen Gründen nachträglich verändert werden und damit eine DKIM-Prüfung nicht bestehen. So können zum Beispiel Betreffzeilen von Mailinglisten verändert werden. Es kann auch dazu kommen, dass beispielsweise durch einen Virenscanner eine Header-Zeile hinzugefügt wird, die vorher nicht vorhanden war und eigentlich Teil der Signatur sein müsste. Diese Fälle sind jedoch seit der Verbreitung von DKIM immer seltener geworden und können im Regelfall kurzfristig behoben werden.

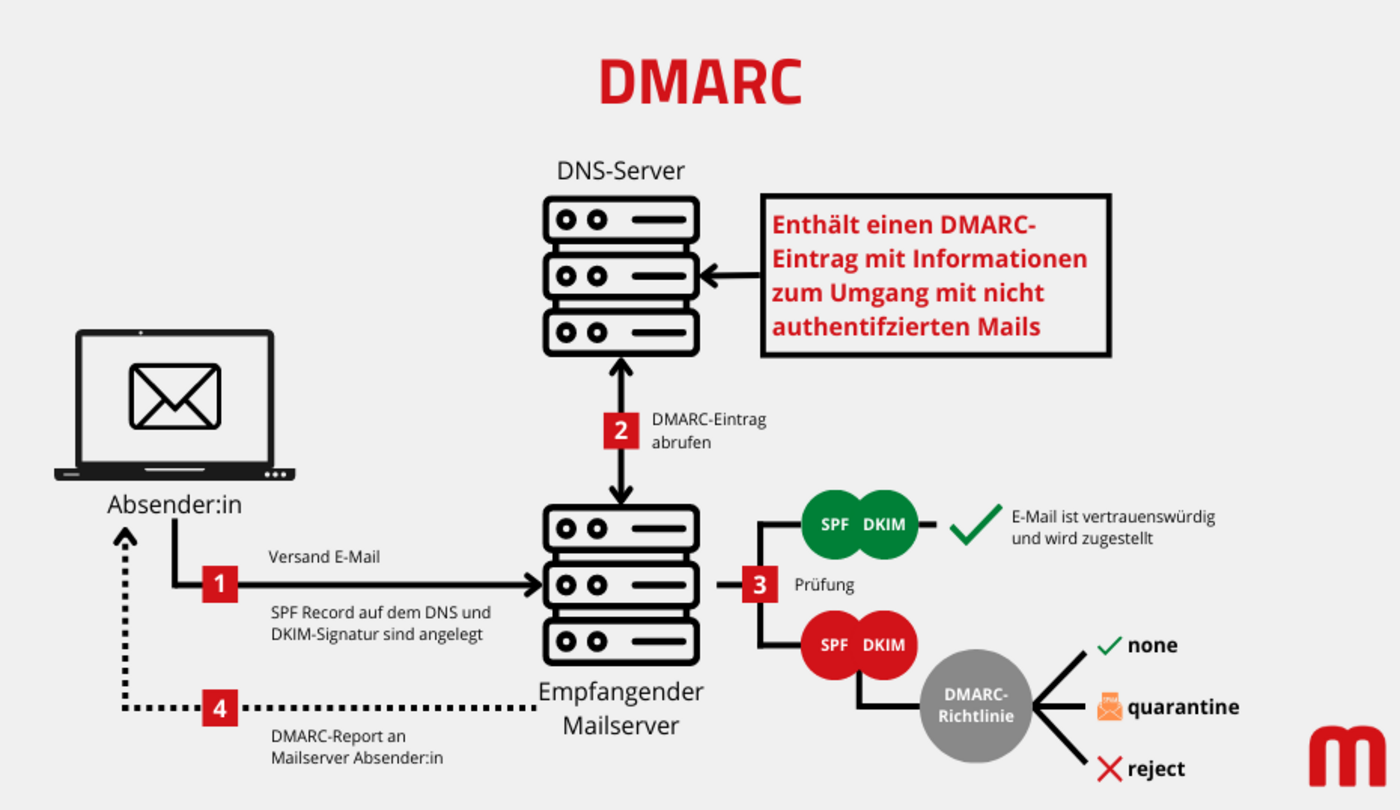

DMARC einsetzen

DMARC (Domain-based Message Authentication, Reporting and Conformance) dient zur Spezifikation einer Richtlinie für den Versand von E-Mails einer Domain. Diese Richtlinie baut auf SPF und DKIM auf. Mit dem DMARC-Verfahren können Domain-Inhaber empfangenden Mailservern mitteilen, ob und unter welchen Kriterien E-Mails ihrer Domain auf SPF-Einhaltung und DKIM-Signaturen geprüft werden sollen. Außerdem können Handlungsempfehlungen angegeben werden, wie mit E-Mails, die diese Prüfungen nicht bestehen, verfahren werden soll.

Was bewirkt DMARC?

DMARC ist die konsequente Ergänzung zu SPF und DKIM, um eine (nahezu) vollständige Autorisierung von E-Mails, also die Verifizierung der Echtheit von Absender und Inhalt, zu erreichen. So trägt DMARC dazu bei, Phishing, Spam und Spoofing einzudämmen.

Für die Absender-Domain wird festgelegt, wie das empfangende Mailsystem die Authentifizierung durchführen soll. Wenn die Authentifizierung durch SPF und/oder DKIM scheitert, können zudem Handlungsempfehlungen an die Empfänger übertragen werden.

Außerdem können Sie mit DMARC prüfen, ob es beim Versand Ihrer E-Mails zu Problemen bei der Authentifizierung kommt. Mit Hilfe der Report-Felder innerhalb von DMARC können Berichte von empfangenden Mailservern angefordert werden. Daraus lassen sich gegebenenfalls Rückschlüsse auf Fehlkonfigurationen oder die Verwendung der eigenen Domain durch Spam oder Phishing ziehen.

Wie funktioniert DMARC?

DMARC fungiert als Kontrolle und Richtlinie für die Verwendung von SPF und DKIM. Das Verfahren kann folglich am sinnvollsten eingesetzt werden, wenn zuvor bereits SPF und/oder DKIM eingerichtet wurden.

DMARC ermöglicht es, eine Verknüpfung (Alignment) zwischen der Absenderadresse und den Domains der Protokoll-Absenderadresse (SPF-Prüfung) einerseits sowie der DKIM-Signatur-Domain (DKIM-Prüfung) andererseits herzustellen.

Die Einrichtung von DMARC erfolgt über den DMARC-Eintrag, der im DNS der Absender-Domain abgelegt wird. Dieser wird auf der Subdomain

_dmarc

in Form eines TXT-Eintrags angelegt. Lautet die Domain zum Beispiel "maxcluster.de", so ist der zugehörige DMARC-Eintrag unter

_dmarc.maxcluster.de

zu finden.

DMARC und SPF: In Bezug auf SPF prüft DMARC, ob die Absenderadresse der gesendeten E-Mail, die dem Empfänger angezeigt wird, mit der Domain der Protokoll-Absenderadresse (durch SPF geprüft) übereinstimmt.

DMARC und DKIM: In Bezug auf DKIM prüft DMARC die Herkunft der kryptographischen Signatur. Das Verfahren gleicht die Domain des Signatur-Schlüssels mit der Domain der angezeigten Absenderadresse ab.

Für beide Prüfungen kann angegeben werden, ob auch Subdomains erlaubt sind oder die Domains exakt übereinstimmen müssen.

DMARC-Richtlinien können drei verschiedene Handlungsempfehlungen für fehlgeschlagene SPF- oder DKIM-Prüfungen vorgeben. Diese definieren, wie der empfangende Mailserver mit Nachrichten umgehen soll, die den Authentifizierungsprozess nicht bestehen.

- none: Wird die Einstellung none gewählt, sollen E-Mails auch bei Nichtbestehen der Prüfungen und/oder der Absenderadressenverknüpfung an den Empfänger zugestellt werden.

- quarantine: E-Mails, die die Authentifizierung nicht bestehen, sollen mit der Einstellung quarantine automatisch in den Spamordner der Empfänger verschoben werden.

- reject: Mit der Einstellung reject sollen alle nicht mit DMARC authentifizierten E-Mails automatisch abgewiesen werden. In den meisten Fällen erhalten Absender eine Unzustellbarkeitsnachricht des empfangenden Mailservers.

Für eine konsistente Überprüfung der Authentizität ist es jedoch erforderlich, dass alle Mailserver beim Erhalt einer E-Mail auf das DMARC-Verfahren zurückgreifen. Das ist inzwischen schon bei vielen bekannten E-Mail-Providern der Fall.

Funktionsweise von DMARC | Grafik: maxcluster

Funktionsweise von DMARC | Grafik: maxcluster

Zusätzlich besteht die Möglichkeit, sich über das Nichtbestehen von SPF-, DKIM- oder DMARC-Prüfungen informieren zu lassen. Dazu veröffentlicht man innerhalb des DMARC-Eintrages eine E-Mail-Adresse, an die entsprechende Reports gesendet werden können. Diese Reports weisen bei weitläufiger Verwendung einer Domain, wie es im E-Commerce üblich ist, eine hohe Frequenz auf. Sie sind zur automatischen Auswertung in XML formatiert und bieten daher ohne entsprechende Auswertungssoftware wenig Übersicht. Deshalb eignen sich Reports vornehmlich zur unmittelbaren Kontrolle nach Änderungen an den Autorisierungsverfahren.

Captchas einsetzen

Eine weit verbreitete Methode zum Schutz vor Missbrauch der eigenen E-Mail-Adressen und -Server ist der Einsatz von Captchas. Diese unterstützen dabei, Bots von realen Nutzern zu unterscheiden. Mit Captchas kann der Zugriff auf bestimmte Seitenelemente erschwert werden, die automatisierte E-Mails generieren.

Was bewirken Captchas?

Captchas erfüllen eine Gatekeeper-Funktion und erschweren den Zugang zu interaktiven Seitenelementen wie Anmeldeformularen oder -bereichen. Die Methode stellt ein Hindernis für das automatische Ausfüllen von Formularen durch Bots dar, da zusätzlich das eingebundene Captcha “gelöst” werden muss.

Ein Captcha kann dabei verschiedene Formen haben. Es gibt Text-, Bild- oder Audio-basierte Captchas, die zum Beispiel das Erkennen eines Begriffs oder einer Zahlenfolge erfordern. Die jeweilige Lösung muss in das zugehörige Eingabefeld eingetragen werden. Auch einfache Checkboxen, die manuell angeklickt werden müssen, sind möglich.

Im E-Commerce halten Captchas Spam-Bots davon ab, Formulare und Anmeldemasken auszunutzen, um automatisiert im Namen von Seitenbetreibern E-Mails zu generieren. Captchas können aus dem Blickwinkel der User Experience auch ein Erschwernis für reale Nutzer darstellen.

Wie funktionieren Captchas?

Um ein Captcha auf einer Webseite einzubinden, kann auf verschiedene Dienste von Drittanbietern zurückgegriffen werden. Der wohl bekannteste Dienst ist Googles reCAPTCHA. Auch für Shopware, Magento oder WordPress gibt es anwendungsspezifische Plugins von Drittanbietern. Diese können über den jeweiligen Store oder Marketplace gekauft und implementiert werden.

Ein Captcha integriert sich in Ihre Webseiten, daher können Sie zur Nutzung in der Regel die Unterstützung Ihrer Agentur oder Ihrer Entwickler in Anspruch nehmen. Die Nutzung eines Captchas ist zusätzlich zu den bereits genannten Verfahren stets sinnvoll, denn ein Captcha verhindert die Ausnutzung von legitimierten Anwendungen, Diensten oder Servern für bösartige Zwecke.

Für den bestmöglichen Schutz Ihrer Domain(s) setzen Sie SPF, DKIM, DMARC sowie Captchas ein und pflegen diese Maßnahmen auch dauerhaft.

E-Mail-Hosting bei maxcluster

Alle Hosting-Pakete bei maxcluster enthalten standardmäßig Managed E-Mail und Managed DNS. Im E-Mail-Bereich setzen wir auf die gängigen Standards zur Spam-Vermeidung. Wir ermöglichen die einfache Einrichtung von Postfächern und Weiterleitungen über unser Application Center. Unsere redundanten DNS-Server können ebenfalls einfach darüber verwaltet werden.

Eine initiale Einrichtung von SPF, DKIM und DMARC durch unser Service-Team ist standardmäßig nicht in unseren Services enthalten. Während die Einrichtung von SPF- oder DKIM-Einträgen auf unseren DNS-Servern problemlos möglich ist, werden DKIM-Signaturen und -Signaturprüfungen und DMARC auf den zentralen Mailservern nicht unterstützt. Wenn Sie Fragen dazu haben, hilft Ihnen unser Service-Team gerne weiter. Melden Sie sich dazu gerne telefonisch unter +49 5251 414130 oder per E-Mail an supportmaxcluster.de. In unserer Knowledge Base finden Sie außerdem weiterführende Informationen und Empfehlungen zur Konfiguration von SPF, DKIM und DMARC.

Fazit

E-Mails gehören zu den wichtigsten Elementen des E-Commerce. Authentifizierungsverfahren wie SPF, DKIM und DMARC erhöhen die Sicherheit und das Vertrauen in die Absender geschäftskritischer E-Mails. Captchas sorgen dafür, dass legitime E-Mail-Quellen nicht von Spammern missbraucht werden. Das Risiko von Spam, Phishing und Spoofing wird durch die Kombination der genannten Verfahren effektiv reduziert. Die konsequente Nutzung dieser Frameworks schützt Domain-Betreiber und deren Kunden.

SPF, DKIM, DMARC und Captchas gewährleisten, dass legitime E-Mails nicht im Spam-Ordner landen und missbräuchliche E-Mails bei Empfängern abgewiesen werden. Auf diese Weise stellen Shopbetreiber sicher, dass geschäftskritische E-Mails wie Bestellbestätigungen oder Rechnungen zuverlässig bei den Käufern ankommen.